안드로이드-iOS 노린 가짜 페북·크롬 앱 악성코드 확산

(지디넷코리아=임민철 기자)국내외서 보안이 허술한 라우터를 통해 안드로이드 및 iOS 모바일 기기를 감염시킨 악성코드 및 피싱 공격이 발생했다. 지난달 한국, 방글라데시, 일본에서 발생한 초기 피해자는 약 150명 규모였지만 이후 악성코드가 빠르게 진화해 유럽과 중동 지역으로 피해가 확대될 전망이다.

23일 카스퍼스키랩코리아는 안드로이드용 페이스북이나 크롬 앱으로 위장한 트로이목마 악성코드 '로밍맨티스(Roaming Mantis)'를 지난달 16일 발견했고, 이후 4주간 이 악성코드가 신기능을 얻고 공격 범위를 확대하는 양상을 띠고 있다며 주의를 당부했다.

해커는 보안이 취약한 라우터를 찾아내 아직 확인되지 않은 방식으로 감염시켜 '도메인네임시스템(DNS) 하이재킹' 동작을 수행한다. DNS하이재킹은 감염된 라우터에 접속한 기기 사용자의 웹사이트 접속 URL을 정상으로 위장한 가짜 웹사이트 URL로 바꿔치기하는 수법을 가리킨다. 이는 해커가 공격한 라우터의 DNS 동작 관련 관리자 설정값을 무단 변경함으로써 실행된다.

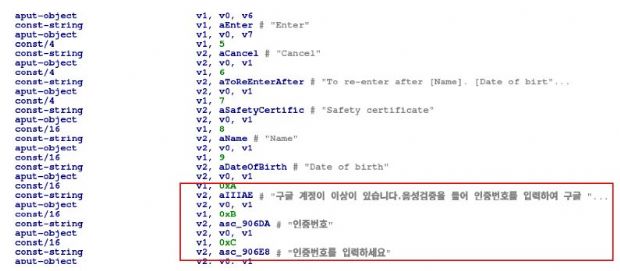

라우터에 접속한 모바일 기기 사용자가 가짜 웹사이트로 접속해 그럴싸한 링크를 누르면, 로밍맨티스 악성코드가 포함된 안드로이드 앱(facebook.apk 또는 chrome.apk) 다운로드와 설치가 시작된다. 로밍맨티스는 감염 기기의 루팅 여부를 확인한 뒤 사용자의 모든 커뮤니케이션 또는 검색 활동 알림 권한을 요구한다. 2단계 인증에 필요한 자격증명정보 등 데이터를 수집하는 기능도 갖추고 있다.

카스퍼스키랩은 로밍맨티스가 사용자 정보를 탈취할뿐아니라 감염된 기기를 해커가 완전히 장악할 수 있도록 설계됐다고 설명했다. 또 로밍맨티스를 포함한 악성 앱의 소스코드를 분석한 결과, 한국에서 많이 쓰이는 모바일 뱅킹 및 게임 앱 ID를 검색하는 동작이 포함돼 있었다고 지적했다. 이는 해커가 금전적인 목적으로 악성코드를 제작 및 유포했을 가능성이 있음을 시사한다고 회사측은 설명했다.

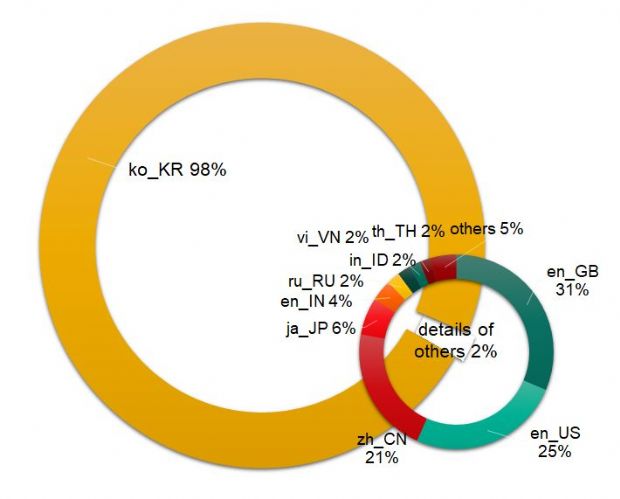

초기 연구 결과 약 150명의 로밍맨티스 공격 피해자는 한국, 방글라데시, 일본에 분포돼 있었다. 악성코드의 초기 지원 언어는 한국어, 중국어 간체, 일본어, 영어였다. 이후 지리적 공격범위가 확대돼 폴란드어, 독일어, 아랍어, 불가리아어, 러시아어 등 27개 언어권을 겨냥했다. 카스퍼스키는 여러 단서를 토대로 이 악성코드 공격 배후에 한국어 또는 중국어를 구사할 수 있는 사이버범죄자 집단이 있을 것이라 추정하고 있다.

또 현재 확인된 로밍맨티스 후속 버전은 안드로이드뿐아니라 iOS기기 사용자를 겨냥한 기능을 더 갖췄다. 악성코드가 iOS 기기를 인식할 경우 애플(Apple) 테마의 피싱 페이지로 이동한다. 또 최근 추가된 악성코드의 특징은 감염 피해자를 PC 암호화폐 채굴 기능을 갖춘 악성 웹사이트로 유도한다는 점이다. 카스퍼스키랩 측은 며칠새 고객 100명 이상이 공격을 받았다고 밝혔다.

카스퍼스키랩 측은 피해 예방 차원에서 라우터 DNS설정이 무단 변경되지 않았는지 확인할 것, 라우터 관리용 기본 로그인 및 패스워드 설정을 변경하고 정기적으로 펌웨어를 업데이트할 것, 제조사가 아닌 출처의 펌웨어를 설치하지 말 것, 안드로이드 기기의 외부 저장소 앱 설치를 피할 것, 방문한 웹사이트 주소가 정상적인지 확인할 것, 모바일 보안 앱을 설치할 것 등을 권고했다.

카스퍼스키랩코리아 이성식 부장은 "DNS하이재킹이 발생하더라도 라우터에 접속한 기기 사용자가 알아차릴 수 있는 방법이 마땅치 않다"면서 "기업 인프라에서 관리되는 네트워크 라우터나 일반 가정에서 사용되는 공유기라면 펌웨어 업그레이드와 안전한 관리자 비밀번호를 설정하고, 보안 관리 조치가 미흡한 공용 와이파이 사용을 자제할 필요가 있다"고 지적했다.

이창훈 카스퍼스키랩코리아 대표는 "로밍맨티스 공격 국가가 폭발적으로 확대돼 유럽과 중동으로까지 번졌다"며 "카스퍼스키랩은 그 배후에 중국어 또는 한국어를 구사하며 금전적 이득을 노리는 사이버범죄자들이 있다고 추정한다"고 밝혔다. 이어 "공격자에게 큰 동기가 있어 기세가 쉽게 꺾이지 않을 것으로 보인다"며 "불특정 와이파이 사용시 VPN 기능을 활용해야 한다"고 덧붙였다.

임민철 기자(imc@zdnet.co.kr)

Copyright © 지디넷코리아. 무단전재 및 재배포 금지.